Przeciwdziałanie zagrożeniom bezpieczeństwa związanymi z cyberatakami na centrale Slican

Spis treści

- 1 Przeciwdziałanie zagrożeniom bezpieczeństwa związanymi z cyberatakami na centrale Slican

- 1.1 Podstawowe zasady bezpieczeństwa

- 1.2 Potencjalne zagrożenie atakami dotyczy głównie central podłączonych bezpośrednio do sieci Internet, posiadających adres publiczny na wybranych interfejsach (LAN, WAN). W takim przypadku skanery internetowe mają możliwość bezpośredniego skanowania wszystkich portów i ataku na centralę

- 1.3 Separacja sieci

- 1.4 Historia i analiza potencjalnych ataków z sieci

- 1.5 Firewall centrali jako dodatkowe zabezpieczenie przed atakami sieciowymi

- 1.6 Wymuszenie stosowania bezpieczniejszych wersji protokołów w centrali NCP

- 1.7 Regularne kopie zapasowe konfiguracji i nagrań rozmów

Przeciwdziałanie zagrożeniom bezpieczeństwa związanymi z cyberatakami na centrale Slican

W obecnych czasach i napiętej sytuacji geopolitycznej przestrzeń cyfrowa stała się areną konfliktów hybrydowych, w których coraz powszechniej wykorzystuje się ataki hakerskie. Statystyki wskazują na rekordowy wzrost liczby incydentów, co przekłada się na tysiące prób włamań każdego dnia. W związku z tym należy zachować szczególną ostrożność, gdyż zagrożenie obejmuje każdego użytkownika oraz każde urządzenie podłączone do globalnej sieci – w tym również infrastrukturę central telefonicznych.

|

Podstawowe zasady bezpieczeństwa

Zwiększenie bezpieczeństwa sieciowego:

- regularnie aktualizuj firmware central - aktualizacje łatają luki, często zawierają krytyczne poprawki bezpieczeństwa

- aktualizuj aplikacje serwisowe i użytkowe

- centrale odseparuj od innych sieci przez dodatkowy ruter - zarówno od sieci klienta jak i internetu przez ruter z NAT

- w przypadku stosowania przekierowań na routerze - używaj niestandardowych portów zewnętrznych, mapując je na domyślne porty usług centrali

- ogranicz przekierowanie portów tylko do tych, które są wymagane przez aktywne usługi

- korzystaj z tuneli VPN - szyfrują cały ruch, uniemożliwiając jego podsłuchanie

- wyłączaj nieużywane usługi w centrali - zamyka nieużywane porty

- zadbaj o silne i unikalne hasła - najwygodniej skorzystać z menedżera haseł

- staraj się używać stałych adresów IP dla central zlinkowanych oraz wyniesionych telefonów SIP i CTS.IP - pozwala odfiltrować niepożądany ruch za pomocą firewalla

- regularnie wykonuj kopie zapasowe konfiguracji

- unikaj udostępniania aplikacji WebCTI przez sieć Internet

Zwiększenie bezpieczeństwa z poziomu usług realizowanych przez centralę - zabezpiecza przed kosztownymi incydentami typu fraud telekomunikacyjny:

- ustaw limity kwotowe dla abonentów centrali, limity kwotowe u operatora VoIP oraz na liczbę jednoczesnych połączeń wychodzących

- ustaw abonentom odpowiednie uprawnienia do prefiksów, szczególnie dla kierunków międzynarodowych i premium, zablokuj możliwość dzwonienia do egzotycznych krajów, jeśli nie jest to niezbędne do pracy

Dzięki zastosowanym mechanizmom system pozwala na skuteczną redukcję strat finansowych będących następstwem ataku

Potencjalne zagrożenie atakami dotyczy głównie central podłączonych bezpośrednio do sieci Internet, posiadających adres publiczny na wybranych interfejsach (LAN, WAN). W takim przypadku skanery internetowe mają możliwość bezpośredniego skanowania wszystkich portów i ataku na centralę

Włączenie centrali za NAT (czyli za routerem wykorzystującym translację adresów) jest bezpieczniejsze niż podpięcie jej bezpośrednio pod adres publiczny, ponieważ router działa jak „bariera” między urządzeniem a resztą internetu. NAT zamienia prywatny adres urządzenia w sieci lokalnej na jeden publiczny adres routera, więc z zewnątrz nie widać ani realnego adresu IP tego urządzenia, co utrudnia atakującemu jego odnalezienie i bezpośrednie atakowanie. W typowej konfiguracji NAT blokuje praktycznie wszystkie połączenia przychodzące z internetu, chyba że ręcznie zostanie właczone przekierowanie portów (port forwarding); oznacza to, że większość ataków skanujących porty czy próbujących „zaatakować” urządzenie z zewnątrz po prostu nie dociera do niego poza routerem.

Centrala znajdująca się za NAT, czyli za ruterem brzegowym oddzielającym sieć internet od sieci lokalnej, z przypisanymi do interfejsów LAN i WAN adresami lokalnymi - nie jest wystawiona bezpośrednio do sieci internet.

|

W przypadku central znajdujących się za NAT, dla niektórych usług telefonicznych realizowanych przez Internet wymagane jest jest ustawienie przekierowania portów na ruterze brzegowym:

- sieciowania eSSL central - od strony serwera eSSL oraz centrali z łączem SIP w trybie "Serwer" (centrale IPx) lub "Oczekuj na rejestrację SIP" (centrale NCP)

- podłączenia/ zalogowania telefonów SIP/ SoftPhonów

- zalogowania aplikacji MessengerCTI.mobile

Separacja sieci

Zagrożenia mogą występować również w sieci klienta. Wynikają one m.in. z dużej liczby urządzeń, niewystarczającego nadzoru, błędów konfiguracyjnych, nieaktualnego oprogramowania czy słabych zabezpieczeń. Stanowi to krytyczne ryzyko, które ułatwia hakerom włamanie do sieci i kradzież danych. W takiej sytuacji jedną z najskuteczniejszych metod ochrony centrali jest jej odseparowanie od sieci klienta. Polega ono na ograniczeniu lub całkowitym zablokowaniu komunikacji między poszczególnymi segmentami infrastruktury. Dzięki takiej izolacji ewentualny atak nie rozprzestrzeni się na centralę, lecz zostanie zatrzymany w obrębie zainfekowanego segmentu. Separacja systemów krytycznych od reszty środowiska (logiczna lub fizyczna) to kluczowy element strategii bezpieczeństwa

Najskuteczniejsze metody odseparowania obejmują:

- separację logiczną – wykorzystanie segmentacji lub wirtualizacji sieci (VLAN/VRF); jest to rozwiązanie najczęściej stosowane ze względu na elastyczność

- separację fizyczną – zastosowanie osobnych urządzeń sieciowych i niezależnej infrastruktury kablowej; zapewnia najwyższy poziom bezpieczeństwa

- stosowanie zapór sieciowych (firewalli) – precyzyjna kontrola i filtrowanie ruchu między wydzielonymi segmentami sieci w celu blokowania nieautoryzowanego dostępu

Historia i analiza potencjalnych ataków z sieci

Każdy serwisant powinien być w pewnym zakresie podejrzliwy. Tym bardziej, że centrale same potrafią wskazać źródło potencjalnego ataku. Analiza dzienników zdarzeń centrali pozwala precyzyjnie określić, czy próby ataków pochodzą z sieci lokalnej czy z internetu.

W przypadku sieci wewnętrznej możliwa jest identyfikacja konkretnych urządzeń będących źródłem zagrożenia. Często okazuje się, że przyczyną incydentu jest po prostu telefon SIP z błędnie skonfigurowanym hasłem, który generuje nieudane próby logowania.

W przypadku ruchu z sieci internet strategia obrony zależy od architektury sieciowej:

- centrala za NAT: należy zidentyfikować i zweryfikować punkty styku (np. przekierowania portów), przez które ruch zewnętrzny przenika do sieci lokalnej.

- centrala z adresem publicznym: kluczowe jest wdrożenie rygorystycznego filtrowania ruchu aby skutecznie blokować próby nieautoryzowanego dostępu bezpośrednio na interfejsie publicznym.

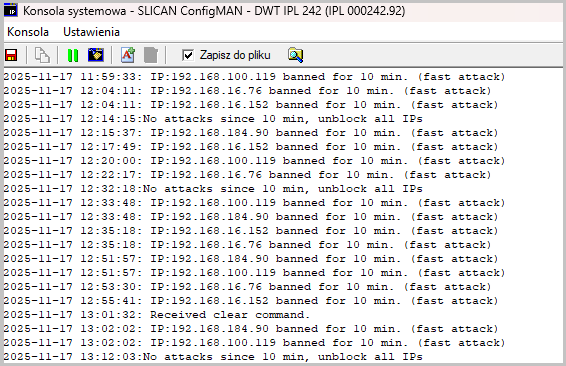

W centralach IPx

ConfigMAN => zakładka Centrala/ Konsola systemowa - komenda "banlog show"

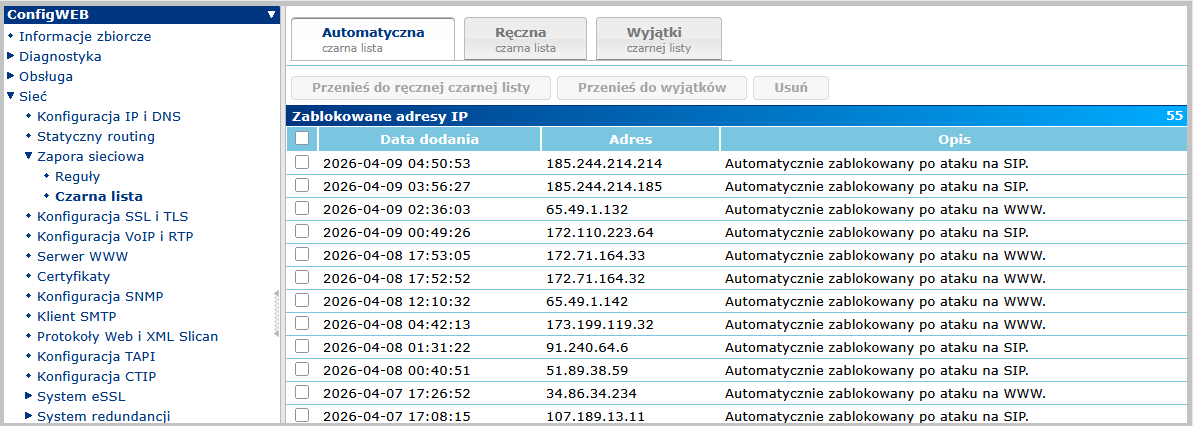

W centralach NCP

ConfigWEB => Sieć/ Zapora sieciowa/ Czarna lista

Firewall centrali jako dodatkowe zabezpieczenie przed atakami sieciowymi

Firewall, czyli zapora sieciowa, służy przede wszystkim do monitorowania i kontrolowania ruchu sieciowego w celu ochrony urządzeń przed nieautoryzowanym dostępem. Działa jak filtr między siecią prywatną a publicznym internetem, decydując o tym, które dane mogą „wejść”, a które powinny zostać zablokowane. Umożliwia m.in: blokowanie ataków hakerskich - zapora wykrywa i odcina próby włamań do central, zanim wyrządzą szkody oraz filtrowanie ruchu - analizuje pakiety danych na podstawie ustalonych reguł (np. blokowanie konkretnych adresów IP, portów czy protokołów)

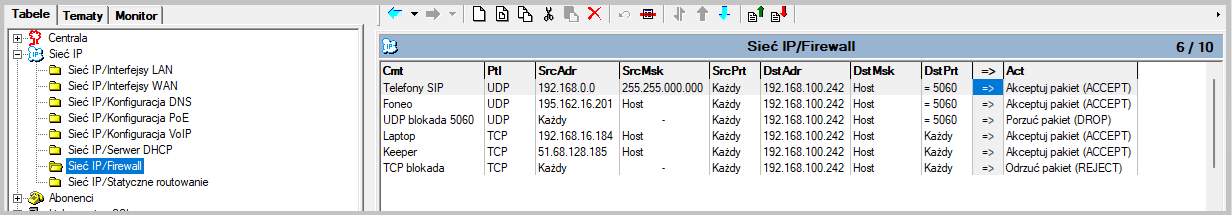

W centralach IPx

Konfiguracja firewalla dostępna jest w ConfigMAN => Sieć IP/ Firewall

Przykład wykorzystania wbudowanego firewalla w centralach IPx do minimalizowania zagrożenia atakiem:

- odblokowanie ruchu z sieci dla operatora Foneo

- opcjonalnie - odblokowanie adresacji wewnętrznej dla telefonów SIP

- blokada całego ruchu UDP skierowanego na adres IP centrali

- odblokowanie ruchu dla serwera keeper

- blokada całego ruchu TCP skierowanego na adres IP centrali

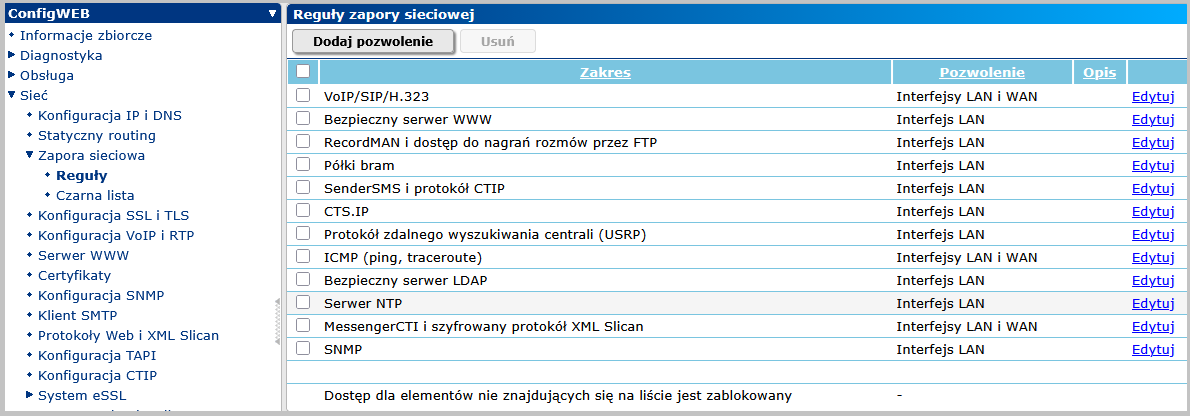

W centralach NCP

Konfiguracja firewalla dostępna jest w ConfigWEB => Sieć/ Zapora sieciowa/ Reguły

- dopuszczony jest tylko ruch sieciowy na porty i interfejsy centrali jawnie wskazany regułami

- dostosować reguły zapory sieciowej do usług realizowanych w centrali

- wybierać bezpieczne i szyfrowane wersje usług

- ustawiać interfejsy na których faktycznie świadczone są usługi

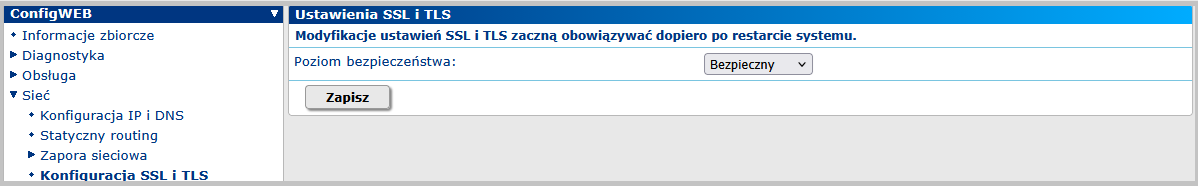

Wymuszenie stosowania bezpieczniejszych wersji protokołów w centrali NCP

Pozwala na wyeliminowanie podatności związanych ze starymi standardami, w szczególności blokowanie starszych wersji szyfrowania. Konfiguracja zapory pozwala na odrzucanie połączeń korzystających z przestarzałych wersji TLS/SSL

Ustawienie Poziomu bezpieczeństwa na: Bezpieczny wymaga aktualizacji aplikacji RecordMAN.client i RecordMAN.serwer

Regularne kopie zapasowe konfiguracji i nagrań rozmów

Regularne wykonywanie kopii zapasowych, obowiązkowo na zewnętrznych nośnikach, pozwala zminimalizować skutki ewentualnego naruszenia systemów

W centralach IPx

ConfigMAN => zakładka Centrala/ Wykonaj kopię zapasową

W centralach NCP

ConfigWEB => zakładka Obsługa/ Kopie bezpieczeństwa/ Zarządzanie plikami/ Utwórz i pobierz kopię bezpieczeństwa